Czymże byłoby dziennikarsko IT, gdyby nie było luk systemowych, jednakże bugi Zero-Day potrafią zmrozić krew w żyłach nawet starym wyjadaczom. Trudno, aby w trakcie pracy nad jakąś aplikacją nie było ani jednego błędu. Jest to wręcz statystycznie niemożliwe. Byłoby jednak fajnie, jakby ograniczyć je do minimum i aby były możliwie jak najmniej szkodliwe. Tak się jednak nie dzieje. Najgorsze są chyba te exploity, które zostaną wynalezione jeszcze przed pojawieniem się poprawki producenta. Nie wróży to dobrze dla testerów z danej firmy.

Niestety, tego typu niedociągnięć jest wiele. Powiedziałbym, że więcej, niż powinno się pojawić. Smutne jest to, że tego typu wpadki trafiają się firmom, które po wielu latach na rynku powinny już wypracować pewien mechanizm walki z takimi błędami. Tak się nie dzieje. Obrywają non stop ci sami gracze, a nawet te same aplikacje. Tym razem na tapecie mamy Windows 10 od firmy Microsoft i… przeglądarkę Internet Explorer. Myślę, że chyba nikogo to zestawienie nie dziwi.

Bugi Zero-Day w systemach firmy Microsoft to żadna nowość na rynku, ale dalej dziwi.

Tym razem, eksperci z firmy Kaspersky wykryli dwie luki tego typu w systemie Windows 10 oraz przeglądarce Internet Explorer 11. Co ciekawe, dzięki systemowi automatycznego wykrywania cyber-ataków, udało się udaremnić cyber-atak na południowokoreańską firmę. Wszystko zaczęło się na wiosnę tego roku. To wtedy właśnie udaremniono atak i rozpoczęto analizę problemu. Wykazała ona bardzo ciekawą „właściwość” systemu Windows, która nie powinna się w ogóle pojawić i o której publicznie nie było do tej pory wiadomo. Okazało się bowiem, że w ataku wykorzystano nieznany wcześniej łańcuch dwóch exploitów wykorzystujących luki dnia-zero. Bardzo frapujące jest to, że jedna z podatności wykorzystywała dziurę w … przeglądarce Internet Explorer. Chyba nikogo nie dziwi, że IE jest dziurawe jak ser szwajcarski, ale po tylu latach i marudzeniach na blogach IT firma winna trochę poprawić jakoś aplikacji.

Internet Explorer to system, który jest bogaty w bugi zero-day i pewnie o wielu jeszcze nie wiemy.

Nie od dziś panuje opinia, że IE to przeglądarka WWW do przeglądania internetu z komputera i… komputera z internetu. Wiem, że fani tej przeglądarki zaraz się oburzą, ale nie jest to hejtująca opinia. IE nigdy nie było mocną stroną Microsoftu. Powiedziałbym nawet, że to taka kula u nogi, którą firma z Redmond usilnie ciągnie za sobą od wielu lat. Sam system Microsoft, czyli Windows pozostawia wiele do życzenia, aczkolwiek „dziesiąta” odsłona jest chyba najlepszą z tych, które pojawiły się na rynku. I mimo tego, że „dycha” naprawdę fajnie sobie radzi, to okazało się, że drugi z wykrytych bugów dotyczył właśnie tego systemu. Z jego wykorzystaniem można było przejąć kontrolę nad systemem nawet w najnowszej wersji Windows 10.

Zespół z Kaspersky przeanalizował scenariusz przeprowadzonego ataku biorąc pod uwagę dane bugi zero-day.

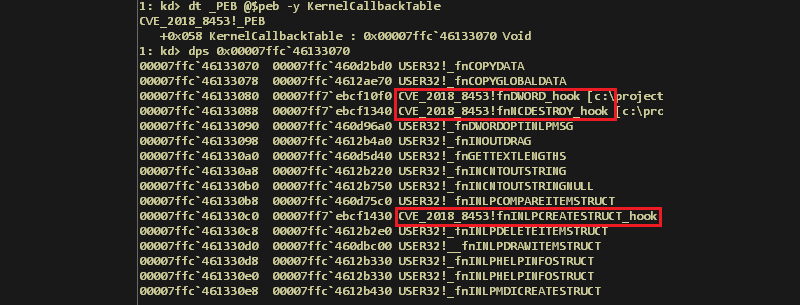

Luka w przeglądarce IE 11 dostała nazwę CVE-2020-1380 i należała do kategorii Use-After-Free. Abyście nie pozostali bez informacji, to tego typu błędu umożliwiają PEŁNE wykorzystanie kodu. Są to bardzo niebezpieczne luki i aż strach pomyśleć, do czego mogą doprowadzić w niepożądanych rękach. Po głębszym szperaniu w systemie znaleziono też (jak wyżej wspomniałem) bugu związanego z systemem Win 10 w obsłudze drukarki, który umożliwił uruchomienie dowolnego kodu w systemie. Nadano mu oznaczenie CVE-2020-0986.

Bugi zero-day doczekały się komenatarza ze strony firmy Kaspersky.

Wypowiedział się na ich temat Borys Larin, ekspert ds. cyberbezpieczeństwa z firmy Kaspersky. „Ataki z wykorzystaniem luk dnia zerowego to zawsze spore wydarzenie dla społeczności związanej z cyberbezpieczeństwem. Wykrycie takiej luki zmusza producentów do szybkiego udostępnienia poprawki, a użytkowników – do zainstalowania wszystkich niezbędnych aktualizacji. Opisywany atak jest szczególnie interesujący, ponieważ o ile wcześniejsze exploity miały na celu głównie zwiększanie uprawnień, w tym przypadku wykorzystano bardziej niebezpieczne narzędzie, które ma możliwości zdalnego wykonania kodu”. Interesujące jest też to, że w połączeniu z atakowaniem najnowszych kompilacji systemu Windows 10 wykryty atak stanowi obecnie prawdziwą rzadkość.

Bugi zero-day nie powinny się nigdy pojawić w systemach, ale… nie da się ich uniknąć.

W przypadku wyżej opisach ataków, eksperci z firmy Kaspersky z niskim stopniem pewności przypisują ten włam cyberprzestępcom z DarkHotel. Nie ma co do tego jednak pewności. Specjaliści dysponują tylko i wyłącznie poszlakami na tę chwilę. Prawda jest też taka, że jeżeli system da się zabezpieczyć, to zawsze będzie można to zabezpieczenie złamać. Zawsze też będą istnieć ludzie, którzy będą próbowali to zrobić. To trochę jak wyzwanie. Firma Kaspersky, korzystając z okazji, przypomina jednak, że aby móc proaktywnie wykrywać najnowsze zagrożenia dnia zerowego, należy inwestować w wiarygodną analizę zagrożeń i sprawdzone technologie bezpieczeństwa.