Błędy zdarzają się w każdym oprogramowaniu, ale najgorsze są te związane z bezpieczeństwem. Apple właśnie zaliczyło dość poważną wpadkę, ponieważ praktycznie każda osoba posiadająca fizyczny dostęp do komputera z najnowszą wersją systemy macOS High Sierra mogła uzyskać prawa administratora (tj. użytkownika root). Przy czym atakujący nie musi wykazać się żadnymi zdolnościami hakerskimi. Błąd ten może wykorzystać każdy. Na szczęście Apple już wydało aktualizację z poprawką.

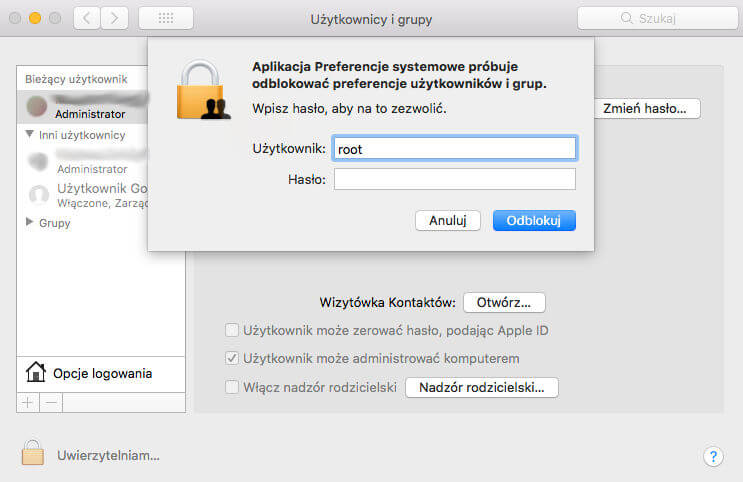

Problem dotyczy wszystkich posiadaczy komputerów Apple, którzy zainstalowali najnowszy system operacyjny, czyli macOS High Sierra, oraz nie zmienili domyślnych ustawień dotyczących hasła użytkownika root. W systemach operacyjnych pokroju Linuxa oraz macOS użytkownik na koncie bez uprawnień administratora. Jeżeli potrzebują wykonać operację wymagającą dodatkowych uprawnień (np. utworzyć konto nowego użytkownika), to odbywa się to za pomocą trybu sudo. Wtedy system operacyjny prosi użytkownika o podanie swojego hasła. W systemach macOS możemy również podać nazwę innego użytkownika. Jest to przydatne w sytuacjach, kiedy korzystamy z konta pozbawionego uprawnień sudo. Niestety interfejs graficzny w systemie macOS High Sierra pozwala tutaj skorzystać z uprawnień konta root. Wystarczy tylko wpisać jego nazwę i zostawiając puste hasło wcisnąć klawisz Enter lub przycisk Odblokuj.

Informacja na temat luki w systemie Apple natychmiastowo obiegła cały świat.

Na szczęście inżynierowie z Cupertino zareagowali szybko i w ciągu dnia przygotowali aktualizację naprawiającą ten błąd. Przy okazji dowiedzieliśmy się, które wersje systemu macOS są wrażliwe na ten nietypowy atak. Okazuje się, że istniał on od początku powstania wersji High Sierra, ponieważ wypuszczona łatka bezpieczeństwa nie dotyczy systemu w wersji macOS Sierra 10.12.6 i starszych. Instalacja aktualizacji nie wymaga ponownego uruchomienia komputera, a po jej instalacji wszystko działa, jak należy. Na moim komputerze bez problemu można było przeprowadzić atak pokazany na poniższym nagraniu. Po zainstalowaniu łatki już nie.

Warto zwrócić uwagę na fakt, że użytkownicy, którzy prowizorycznie zmienili hasło użytkownika root, nie zostali dotknięci opisanym problemem. Tak samo podatność ta nie dotyczyła terminala systemu oraz połączeń ssh. Błąd znajdował się tylko i wyłącznie w mechanizmie przyznawania uprawnień za pomocą interfejsu graficznego.

Źródło: 9to5mac