Zakończenie wsparcia dla starych projektów to naturalne w świecie IT jak ewolucja na ziemi. Po kilkunastu latach działalności na rynku przestaje się opłacać, utrzymywać „starego trupa” i korzystniejsze okazuje się tworzenie nowych aplikacji. Dlatego wiele firm przerywa wsparcie aktualizacyjne dla swoich aplikacji, które nie są od dawna pionierami rynku. Wcale nas to już nie dziwi. Zaskoczenie pojawia się, jednak kiedy aktualizacje otrzymuje dawno rzucony do śmietnika produkt. Tak właśnie zrobił niedawno Microsoft.

Powiem szczerze, że już dawno zapomniałem, że coś takiego, jak Windows XP, kiedyś brylowało na komputerach na całym świecie. Różnego rodzaju Service Packs i łatki dały mi tak popalić, że nie jest to najprzyjemniejszy okres mojego informatycznego życia. W czasach, kiedy nie każdy miał Internet i wszystko instalowało się ręcznie, było to mocno uciążliwe. Pakowałeś taki Windows XP na swój komputer, a zaraz po nim kilkadziesiąt plików o pięknej sygnaturze KB[i tu wstaw numerek]. Gigant z Redmond słynie z tego, że jak już porzuci jakiś ze swoich projektów, to człowieku „radź sobie sam”. Zawsze tak było. Tym bardziej dziwi mnie wypuszczona niedawno aktualizacja właśnie do systemu Windows XP.

Najbardziej pamiętną łatką, jaką instalowałem na Windows XP była ta na Blastera.

Były to czasy, gdy dopiero co mamusia oderwała mnie od cycka i smarki przestałem wycierać w rękaw. Jednakże mało kogo było stać na opiekę informatyka z serwisu — liczyli sobie wtedy jak za złoto. Większość purchląt w wieku okołoszkolnym radziła sobie sama z instalacją systemu i dodatków. Przeważnie, to znalazł się jeden frajer na wioskę, który naprawiał komputery każdemu. Tak właśnie stawiałem pierwsze kroki jako Admin wersja bardzo mocno Junior.

Wzmiankowany Blaster był robalem, którego pierwszą aktywność zanotowano w 2003 roku.

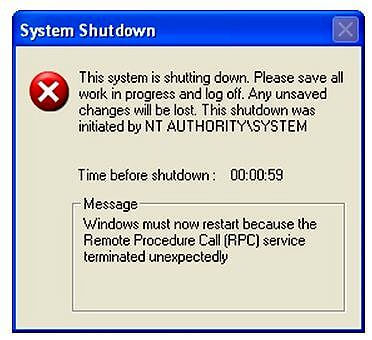

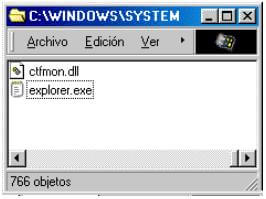

W kodzie robaka został zaprogramowany atak typu DDoS na stronę windowsupdate.com. Miał on się rozpocząć z dniem 15.08.2003. Na szczęście, do tego czasu zagrożenie Blasterem zostało w dużej mierze opanowane. Co więcej, Microsoft wyłączył tymczasowo witrynę windowsupdate.com. Blaster jednak zapadł mi w pamięć dość mocno. Robal ten wykorzystywał dziurę w usłudze DCOM RPC. Dzięki temu uruchamiał tymczasowo usługę TFTP na porcie 69 (jaka piękna liczba) i ściągał kopię wirusa na komputer. Po uruchomieniu skanował system i dopisywał odpowiedni klucz do rejestru, który powodował jego uruchomienie przy każdym starcie systemu. Szkody, jakie wyrządzał, to przede wszystkim reset systemu, zaraz po jego uruchomieniu. Pozbycie się robaka wymagało zainstalowanie łatki przy komputerze odpiętym od sieci lub z systemu awaryjnego albo usunięcia nadmiarowego klucza w rejestrze.

Kolejną zabaweczką, która popsuła krew userom Windows XP był Sasser.

Jego aktywność przypada na rok 2004, czyli praktycznie zaraz po Blasterze. Pierwotną jego wersję oznaczono jako Sasser.A. Jak na złość, w ciągu kilku następnych dni pojawiły się mutacje robaka oznaczane kolejnymi literami alfabetu Sasser.B-Sasser.D. Wirus działał na portach NetBios, czyli 445 i 139. Wykorzystywał błąd typu przepełnienie bufora w części systemu operacyjnego nazywanej LSASS. Efekty jego działania były podobne do Blastera, dlatego mówiło się nawet, że był jego młodszym bratem. Oczywiście, Microsoft wypuścił łatkę na podatność, dzięki działaniu inżynierii odwrotnej, ale Sasser także dał użytkownikom popalić.

W czasie, kiedy Sasser siał spustoszenie pojawił się jeszcze jeden ciekawy robak nazwany MyDoom.

Dokładnie, była to grupa zagrożeń, pod wspólną nazwą Worm.Mydoom. To złośliwe oprogramowanie jest głównie znane z ataków DDoS. Ciekawe jest to, że zagrożenie spotykane jest po dziś dzień, mimo że pojawiło się w 2004 roku. MyDoom jest o tyle problematyczny, że ilość jego mutacji sprawia, że ciężko się go pozbyć. Owszem, są wszelkiego rodzaju łatki, ale nie na wszystko. Każda odnoga uszkadzała coś innego i działała w zupełnie inny sposób. Może dlatego, o wiele bardziej byłem zadowolony, kiedy Windows XP poszedł w niepamięć.

Mimo, że Windows XP poszedł w niepamięć i mało kto już tego używa, dalej słyszymy o zagrożeniach, jakie się na niego pojawiają.

Nigdy nie będzie tak, że po odcięciu kureczka z aktualizacją ludzie przerzucą się na nowe systemy od ręki. Kto mądrzejszy, tak robi, ale nie zawsze się da. Wiele firm nie mogło wywalić Windows XP z różnych powodów. Ta samo jest z komputerami domowymi. Są jednak takie zagrożenia, które zmuszają Microsoft do odejścia od obietnic i wypuszczenia aktualizacji dla niewspieranego oprogramowania. Takim przypadkiem był szalejący w 2017 roku ransomware Wanna.Cry. Dziecinka dopuściła się zainfekowania aż 300 tys. komputerów w 99 krajach. Wanna.Cry został określony, jako jeden z największych ataków w tamtym czasie. Wtedy właśnie firma z Redmond pochyliła się nad userami i wypuściła łatkę na podatność. Wszyscy myśleli, że taka sytuacja się nie powtórzy.

Okazało się, że nawet Microsoft może stanąć pod bramką.

Ostatnio znaleziona podatność szalejąca w systemie Windows XP jest na tyle poważna, że firma postanowiła wypuścić łatkę. Błąd bezpieczeństwa dotyczący mechanizmu Pulpitu Zdalnego (RDP). To nie pierwszy problem z tą usługą. Pamiętam, jak dobre 13-14 lat temu kazano wyłączać RDP w XP i włączać na potrzeby, bo istniała podatność, której nie można było załatać. Jak widać, historia lubi się powtarzać. Tym razem Microsoft zadziałał szybciej. Co ciekawe, Microsoft nie opublikował szerszych szczegółów na temat podatności, co jest szalenie smutne. Wstępnie wiadomo tylko, że chodzi o proces uwierzytelniania wstępnego przy logowaniu RDP. Jest to zagrożenie podobne w swej naturze do Blastera, Sassera, MyDoom i WannaCry. Żadne z nich nie potrzebowało interakcji — wystarczyła działająca usługa. Bardzo interesujące jest też to, że podatność może bez problemu roznosić się pomiędzy komputerami.

Oczywiście, problem nie dotyczy tylko systemu Windows XP.

Zagrożone są także Windows 7, Server 2008 i 2003. Niestety, odcięcie XP od automatycznych aktualizacji sprawia, że cofamy się do czasów używania tego systemu na wszystkich maszynach. Jeżeli chcemy pozbyć się problemu, musimy pobrać łatkę ze strony aktualizacji Microsoft i zainstalować ją z palca. Dziś musimy się liczyć z epidemiami typu WannaCry, aczkolwiek ciężko mi sobie wyobrazić, że ktoś może jeszcze używać Windows XP. Są jednak urządzenia, których przerzucić na inny OS nie możemy: bankomaty, kioski informacyjne w urzędach, stacje robocze w instytucjach państwowych. Generowałoby to ogromne koszty i odłączenie usługi na jakiś czas. Ciekaw jednak jestem, na jaki czas zamrą usługi, kiedy w końcu trafi się podatność, której tak szybko nie da się załatać, albo gdy Microsoft się będzie miał na to… wywalone — kolokwialnie mówiąc. Jest to wysoce nieodpowiedzialne. Jakoś nie wyobrażam sobie Google, które wypuszcza łatkę do Androida Froyo. Czapki z głów dla Microsoft!