Są momenty, w których standardowe metody ochrony przez hackerami zawodzą. Ludzie są tak podstępni, a i technika specjalnie nie pomaga, bo dostarcza coraz to nowych narzędzi do robienia sobie kuku. Nic dziwnego, że specjaliści od bezpieczeństwa wpadają na coraz to nowe i coraz bardziej zwariowane pomysły na ochronę swojego sprzętu. Postanowiliśmy zebrać kilka z nich, które nas najbardziej zadziwiły. Oto lista:

Miejsce IV

Sprzęt do sejfu, HD do koperty.

Porada stara, jak świat, ale jednak nie znana. Dysk należy zawsze wykręcać z komputera w trakcie jego zostawienia samopas i umieszczania w innym miejscu niż komputer. Najlepiej, aby chować go do koperty kurierskiej, szczelnie zamkniętej i zarówno dysk, jak i komputer chować w OSOBNYCH sejfach. Jest to pewien poziom hard-paranoic, aczkolwiek dane niektórych ludzi są na tyle cenne, że dwa sejfy to za mała ochrona.

Miejsce III

Miętówki

Amatorzy słodkości z miętowym posmakiem będą mieli tu pole do popisu. I wcale nie chodzi tu o zainstalowanie na komputerze jednej z dystrybucji Linuxa o nazwie Mint. Chodzi o prawdziwe miętówki – cukiereczki o zielonym kolorze. Jak cukierki mają pomóc nam w sprawdzeniu, czy doszło do włamania? Mocno skruszone miętówki wsypujemy pod śrubki komputera. Jest to metoda wykorzystana przez HD Moore w trakcie wycieczki do Chin. Po powrocie do hotelu Moore stwierdził, że ktoś mącił przy jego sprzęcie ponieważ proszek spod środek zniknął. Na szczęście, na wycieczkę zabrał ze sobą zupełnie czystego laptopa, bez ważnych i poufnych danych.Idąc dalej tym tropem rozkruszyć można landrynki lub wsypać cukier. Na każdy dzień tygodnia, inny kolor landrynki 🙂 Można wsypać też brokat!

Miejsce II

Lakier do paznokci

Lakier do paznokci

Pisaliśmy o tej metodzie ochrony przy okazji robaka pod firmware. Ochrona rodem z pierwszych stron Vouge, ale prawda jest taka, że metoda w całym swoim szaleństwie jest mocno precyzyjna i zrozumiała. Chodzi dokładnie o to, aby lakierem do paznokci pomalować wszystkie śrubki w komputerze. Lakier musi być metaliczny lub brokatowy, aby uzyskał unikalny układ/barwę. Następnie robimy zdjęcia tych śrubek. Nie założy nam to acces denied na sprzęt, ale przynajmniej będziemy wiedzieć, czy nieautoryzowany dostęp miał miejsce.

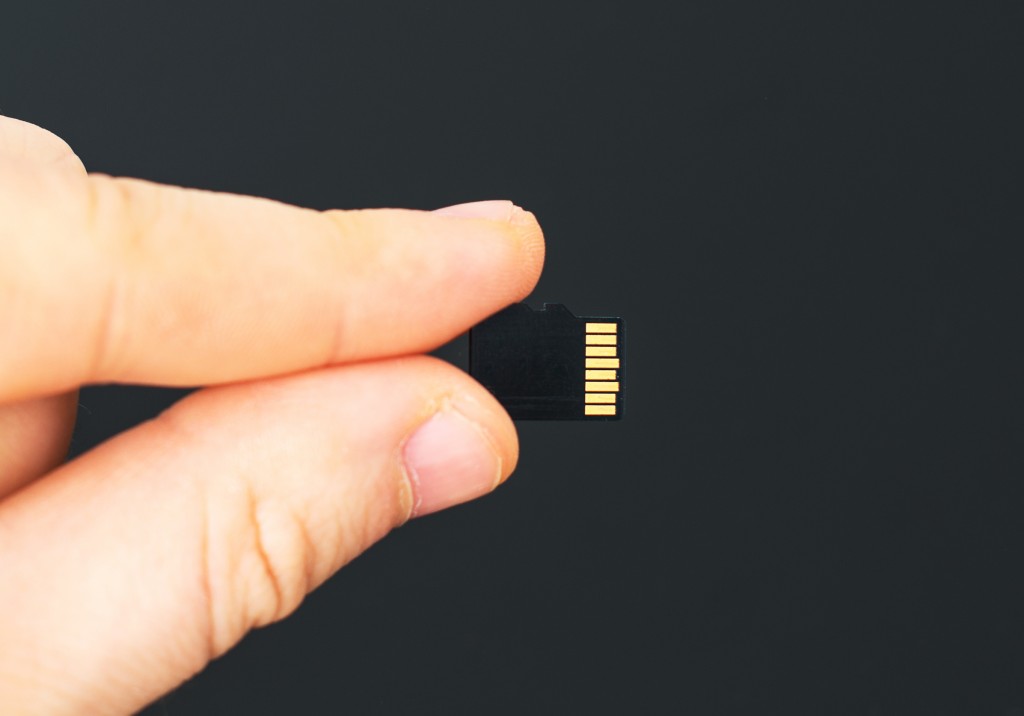

Miejsce I

Językowe sztuczki, tylko w Chinach

Językowe sztuczki, tylko w Chinach

To już zdecydowanie numer jeden naszej listy. Po uzyskaniu tego newsa mój świat nigdy nie będzie już taki sam. Info to wysłała mi koleżanka z Chin. W ich cudownym państwie ludzie z obawy przed kontrolą służb specjalnych i wycieku danych trzymają karty microSD z ważnymi danymi PO JĘZYKIEM. Nie chodzi tu o to, że takiej karty nie można znaleźć. W przypadku kontroli taki delikwent po prostu ją połyka, a następnie … szuka metody, jak ją odzyskać (o tym już raczej pisać nie będzie, jak taka procedura wygląda, ale zapewne każdy zdaje sobie sprawę). Aby karta nie uległa zniszczeniu przez kwasy żołądkowe wcześniej łyka się ogromną ilość tabletek na ZGAGĘ.

![[AKTUALIZACJA] Marek Zagórski odchodzi, znamy nowego sekretarza ds. informatyzacji fot. Kancelaria Sejmu / Łukasz Błasikiewicz](https://www.speedtest.pl/wiadomosci/wp-content/uploads/2021/06/sejm-218x150.jpg)