Użytkownicy systemów mają ogromny problem z zabezpieczeniem swoich kont.

Wiemy to nie od dziś i nie jesteśmy w stanie nic na to poradzić. Osoby, które na co dzień zajmują się bezpieczeństwem, mogą co najwyżej robić akcje społeczne o zasięgu informacyjnym.

Jest oczywiście jeszcze grupa, nazwana przeze mnie jakiś czas temu hackerami-wolontariuszami, która włamuje się na konto i pokazuje właścicielom luki w bezpieczeństwie.

Okazuje się, że dla tych mniej ogarniętych jest pewne rozwiązanie, tylko nie każdemu chce się je stosować. Ja sam używam tego zabezpieczenia, na nie jednym z moich kont i jestem z niego zadowolony. Chodzi o dwuskładnikowe uwierzytelnianie.

Jest to forma zabezpieczenia, która pozwala dostatecznie zabezpieczeń jakieś konto, przy minimalnym nakładzie wiedzy i wysiłku.

Jeżeli wydaje wam się, że przepisywanie kodu z SMS, jaki otrzymujecie przy logowaniach to wiele, to spróbujcie skonfigurować firewall na Cisco ASA. Wtedy pogadamy. Ostatnimi czasy dwustopniowa weryfikacja została wprowadzona choćby na WhatsApp, ale zapewne wiecie, że nie jest to jedyna aplikacja, która je stosuje. Obstawiam, że tylko mało kto o tym wie, bo niektórzy opcje nazwane PRYWATNOŚĆ, BEZPIECZEŃSTWO lub SECURITY gryzą.

Musicie zrozumieć, że gryźć bardziej będzie utrata danych i dobrą metodą zabezpieczenia należy się zainteresować.

W autoryzacji lub uwierzytelnianiu dwuskładnikowym (różnie jest to zabezpieczenie nazywane, spotkałem się z kilkoma określeniami) chodzi o to, że poza hasłem, mamy jeszcze jedną metodą, która równolegle blokuje dostęp do konta. Może to być pytanie pomocnicze, link aktywacyjny, kod SMS lub odcisk palca. Możliwości jest wiele. Ja zwykłem korzystać z kodu SMS, ponieważ telefon zawsze mam przy sobie, a nie zawsze mogę odebrać mail, odbić się kciukiem czy też przypomnę sobie, jak nazywał się pies byłej dziewczyny.

[vlikebox]

Kont, które dwuetapowe uwierzytelnianie wprowadziły, jest już trochę na rynku IT.

Nie jest to nowe zabezpieczenie. Już dawno używałem go choćby w przypadku Battle.net, gdzie niestety konta graczy z wysokim levelem mają tendencję do znikania. W świecie EXP takie rzeczy kosztują kupę bitcoinów na „czarnym rynku IT”, także są interesującą zdobyczą. I stosunkowo łatwą, gdy odpowiednio nie zadbamy o nasze konta. Metod autoryzacji, jak wyżej wspomniałem, może być wiele. Większość dostępnym, aplikacji stosuje albo Google Authenticator lub jego odpowiednik od firmy Microsoft. Najbardziej popularne są jednak kody SMS. Oczywiście, aktywować może dwie lub nawet trzy opcje. Jest to pożądane w momencie, gdy nie jesteśmy w stu procentach pewni, czy pierwsza opcja nie zawiedzie. Dajmy przykład, czy nasz telefon nie zostanie skradziony, albo karta SIM nie ulegnie degradacji. W przypadku komunikatora WhatsApp wygląda to tak, że drugim składnikiem metody autoryzacyjnej jest ustalony sześciocyfrowy kod. Dla mnie słaba metoda. Kod zawsze można zapomnieć. Jeżeli nie jest to data urodzin ukochanego kota, to musimy nosić jakiś menadżer haseł, aby taką kombinację zapamiętać. Poza tym metoda autoryzacji jest stała, a tak nie powinno być. Sam jestem zwolennikiem dynamizacji drugiego składnika uwierzytelniania. Wprowadza to dodatkowy, losowy element bezpieczeństwa. Jak wiadomo, wszystko, co stałe, jest do odgadnięcia.

Zacznijmy może od WhatsAppa i spróbujmy go rozebrać na czynniki pierwsze.

Tutaj dwuskładnikowe uwierzytelnianie rozwiązane zostało poprzez uwierzytelnienie hasłem i później 6-cyfrowym kodem. Mnie osobiście takie rozwiązanie nie do końca odpowiada. Jak już wspominałem, może być problem zapamiętaniem takiego hasła, a i statyczna metoda autoryzacji w dzisiejszych czasach to nie jest zabezpieczenie. Może przed niesfornym gimbusem ochronie, ale tylko przed nim. Nazwałby tę metodą podwójnym hasłem, a nie dwuetapową weryfikacją.

Metoda, z której skorzystacie, to oczywiście wasz wybór.

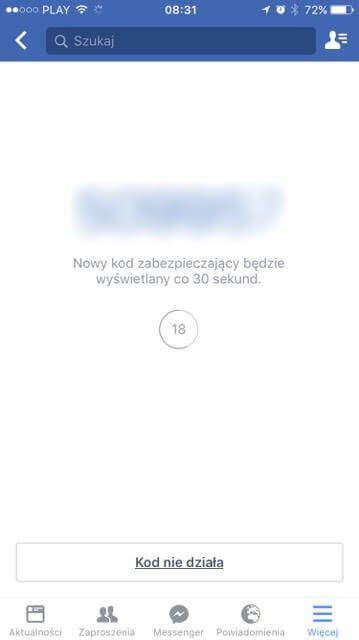

Zdaje sobie sprawę, że każdy chciałby iść na łatwiznę, ale nie zawsze jest to dobre rozwiązanie. Czy skorzystacie z metody od Google, czy od Microsoft, czy z kodów SMS, to i tak będzie dobrze. To zawsze jest dodatkowy element zabezpieczenia. Ja korzystam z kodów SMS na przemian z Google Authenticatorem. Jako zaufaną mam tylko przeglądarkę z telefonie i komputerze osobistym, który zabezpieczony jest odciskiem palca i ma szyfrowany dysk. Większej ilości przeglądarek nie ufam. Jeżeli będziemy wybierać metodę, z jakiej skorzystamy, musimy pamiętać, czy każda się charakteryzuje. Google w pierwszej kolejności wymaga aktywacji SMS-ów do dwuskładnikowego uwierzytelniania. Później w ustawieniach konta możecie aktywować dodatkowe logowanie kodami z aplikacji. W przypadku aplikacji Facebook także mamy kilka możliwości. Oczywiście, możemy autoryzować za pomocą SMS, albo korzystać z Generatora kodów wbudowanego w aplikację. Generator ten musimy odpalić na urządzeniu, które wcześniej autoryzowaliśmy.

Twitter także może pochwalić się dwuskładnikowym uwierzytelnianiem.

Rozwiązał on dodatkową autoryzację poprzez aplikację podobnie jak Facebook, więc nie ma tu żadnej nowości. Dostępny jest Generator kodów. Kod zapisany może być w postaci cyfrowej lub jako QR. Żeby nie być w tyle, Dropbox, czyli bardzo popularny hosting plików, także autoryzuje się dwuetapowo. Dropbox umożliwia dodanie albo SMS-ów, albo kodów z aplikacji. Po pomyślnym dodaniu którejś z opcji możemy dodać drugą w tych samych ustawieniach.

Mimo tego, że aplikacje wprowadzają swoje generatory, ja zabezpieczyłbym systemy jeszcze kodem SMS.

Oczywiście zdaje sobie sprawę, że nie każdy chce swój numer telefony udostępniać. Jest to jak najbardziej zrozumiałe. Musi to być oczywiście wasza decyzja. Może zawsze przygotować sobie specjalny numer na tzw. spam, który utrzymywać będziemy za niewielką opłatą. Startery SIM są teraz tanie, a czasami można je dostać za darmo. Pakujemy taką kartę w jakiś stary, mały telefon i trzymamy to jako narzędzie do autoryzacji kont. Może jednak nie do końca taki stary, bo ja wolałbym, aby Touch ID posiadał. Ot tak, jakby komuś obcemu przykleiły się do niego rączki. Serwisów, które udostępniają dwuetapową weryfikację, jest oczywiście więcej i ciężko jest wymienić wszystkie. Liczę jednak na to, że już niedługo ta metoda zabezpieczeń nie będzie udogodnieniem, tylko obowiązkiem. Oznacza to, co prawda mniej pracy dla adminów, ale też więcej przyjemności korzystania z sieci bez strachu o włam.

[vlikebox]